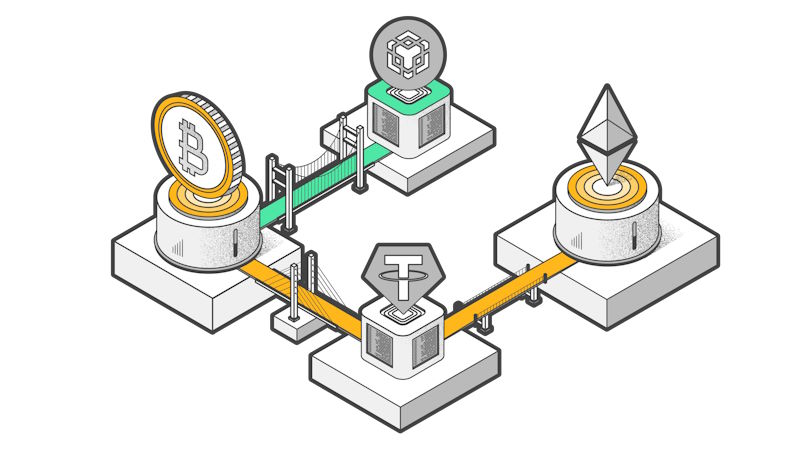

دنیای ارزهای دیجیتال را مانند مجمعالجزایری پهناور تصور کنید. هر جزیره، یک بلاکچین مستقل است؛ بیت کوین، اتریوم، سولانا، ترون و هزاران جزیره دیگر که هر کدام اقتصاد، قوانین و زبان منحصربهفرد خود را دارند. برای سالها، ساکنان این جزایر در انزوای نسبی زندگی میکردند و جابجایی دارایی بین آنها، فرآیندی دشوار، کند و پرهزینه بود. اما برای شکوفایی یک اقتصاد جهانی واقعی، این جزایر باید به یکدیگر متصل میشدند. اینجاست که پلهای بلاکچین چندشبکهای (Cross-chain Bridges) وارد میدان شدند.

این پلها، شاهکارهای مهندسی در دنیای دیجیتال هستند که به شما اجازه میدهند داراییهای خود را به راحتی از یک بلاکچین به بلاکچین دیگر منتقل کنید. آنها کلید اصلی «قابلیت همکاری» (Interoperability) و یکی از مهمترین زیرساختها برای رشد امور مالی غیرمتمرکز (DeFi) هستند. اما این شاهراههای دیجیتال، با وجود تمام مزایایشان، به یکی از اهداف اصلی و پرسود برای هکرها نیز تبدیل شدهاند. بزرگترین سرقتهای تاریخ کریپتو، نه از کیف پولها، بلکه از همین پلها رخ داده است.

درک امنیت پل بلاکچین برای هر کاربری حیاتی است، اما برای کاربران ایرانی، این موضوع به دلیل چالشهای خاصی مانند تحریمها، اهمیت دوچندانی پیدا میکند. در این راهنمای جامع، ما به کالبدشکافی عمیق این فناوری میپردازیم. به زبانی ساده توضیح میدهیم که این پلها چگونه کار میکنند، چه خطراتی در کمین آنهاست و چگونه میتوانید به عنوان یک کاربر، با آگاهی کامل و رعایت نکات امنیتی، از این زیرساخت قدرتمند به صورت امن استفاده کنید.

نکات کلیدی:

- پلهای بلاکچین چند شبکهای، زیرساختهای حیاتی برای انتقال دارایی بین بلاکچینهای مختلف هستند، اما به دلیل پیچیدگی فنی و حجم بالای سرمایه قفلشده در آنها، به یکی از اهداف اصلی هکرها تبدیل شدهاند.

- تاریخچه کریپتو مملو از هکهای چند صد میلیون دلاری پلها است که نشان میدهد امنیت پل بلاکچین یکی از بزرگترین چالشهای کل اکوسیستم است.

- این پلها با قفل کردن دارایی در یک زنجیره و صدور یک توکن معادل در زنجیره دیگر کار میکنند؛ آسیبپذیری در این فرآیند میتواند منجر به سرقت تمام داراییهای قفلشده شود.

- خطرات رمزارز برای ایرانیان در استفاده از این پلها، علاوه بر ریسکهای فنی، شامل چالشهای ناشی از تحریمها و دسترسی محدود به پلتفرمهای معتبر نیز میشود.

- برای یک تراکنش چندزنجیرهای امن، تحقیق در مورد اعتبار پل، استفاده از کیف پول شخصی (ترجیحاً سختافزاری) و انتقال مبالغ کم در هر مرحله، از اقدامات ضروری برای مدیریت ریسک است.

- آینده پلها به سمت استانداردهای امنیتی بالاتر و پروتکلهای تعاملپذیری جدید (مانند CCIP) حرکت میکند، اما کاربران باید همواره با احتیاط کامل از آنها استفاده کنند.

پلهای چندشبکهای چگونه کار میکنند و چرا تا این حد مهم شدهاند؟

یک Cross-chain bridge یا پل چندشبکهای، پروتکلی است که به شما اجازه میدهد تا داراییها یا دادهها را بین دو یا چند بلاکچین مستقل منتقل کنید. اما برخلاف تصور، در واقع هیچ توکنی «از» یک بلاکچین به بلاکچین دیگر «منتقل» نمیشود. در عوض، فرآیندهای هوشمندانهای رخ میدهد:

- مدل قفل کردن و ضرب کردن (Lock and Mint): این رایجترین مدل است. تصور کنید میخواهید بیت کوین (BTC) خود را به شبکه اتریوم منتقل کنید. شما BTC خود را به آدرسی که توسط پل کنترل میشود، ارسال میکنید. پل، BTC شما را در شبکه بیت کوین «قفل» کرده و سپس یک توکن معادل و جدید به نام Wrapped BTC با نماد (WBTC) که یک توکن ERC-20 است، روی شبکه اتریوم برای شما «ضرب» (Mint) میکند. این WBTC به نسبت 1:1 توسط BTC اصلی پشتیبانی میشود.

- مدل سوزاندن و آزاد کردن (Burn and Release): این مدل برای داراییهایی استفاده میشود که به صورت بومی روی چندین شبکه وجود دارند (مانند استیبل کوین USDC). در این حالت، پل توکنهای شما را در اتریوم «میسوزاند» (Burn) و به قرارداد رسمی USDC در پالیگان سیگنال میدهد تا همان مقدار را برای شما در آن شبکه «آزاد» (Release) کند.

چرا پلها به ستون فقرات وب 3.0 تبدیل شدهاند؟

اهمیت پلهای بلاکچین چند شبکهای فراتر از یک انتقال ساده است. آنها چندین نقش حیاتی در اکوسیستم ایفا میکنند:

- شکستن انحصار نقدینگی: در گذشته، نقدینگی در اکوسیستم اتریوم محبوس بود. پلها این انحصار را شکستند و به سرمایه اجازه دادند تا به صورت روان به سمت بلاکچینهای جدیدتر و سریعتر (مانند سولانا، آوالانچ و لایههای دوم) جریان پیدا کند. این جریان نقدینگی در بازار، به رشد و شکوفایی کل اکوسیستم وب 3.0 کمک کرده است.

- توانمندسازی کاربران: پلها به کاربران این قدرت را میدهند که بهترینهای هر اکوسیستم را انتخاب کنند. شما میتوانید از امنیت اتریوم برای نگهداری دارایی، از سرعت سولانا برای ترید، و از کارمزد پایین پالیگان برای شرکت در بازیهای بلاکچینی استفاده کنید، بدون اینکه به یک اکوسیستم واحد محدود باشید.

پیشنهاد مطالعه:

همه چیز در مورد بلاکچین اینجاست!

پیشنهاد مطالعه:

همه چیز در مورد بلاکچین اینجاست!

انواع پلها و مقایسه آنها

پلهای متمرکز (Trusted Bridges)

این پلها توسط یک نهاد مرکزی (مانند یک صرافی) اداره میشوند.

- مزایا: معمولاً سریعتر، ارزانتر و از نظر تجربه کاربری سادهتر هستند. برای کاربران مبتدی که به دنبال یک راهحل سرراست هستند، گزینه مناسبی به نظر میرسند.

- معایب: بزرگترین عیب آنها، «ریسک طرف مقابل» (Counterparty Risk) است. شما باید به آن نهاد مرکزی اعتماد کنید. اگر آن نهاد هک شود، ورشکست شود یا توسط دولتها مجبور به مسدود کردن داراییها گردد، سرمایه شما در معرض خطر جدی قرار میگیرد.

پلهای غیرمتمرکز (Trustless Bridges)

این پلها به جای یک نهاد مرکزی، از قراردادهای هوشمند و الگوریتمها برای مدیریت فرآیند استفاده میکنند.

- مزایا: با حذف نیاز به اعتماد، امنیت و مقاومت در برابر سانسور را به شدت افزایش میدهند. کنترل کامل داراییها در اختیار خود کاربران باقی میماند.

- معایب: از نظر فنی بسیار پیچیدهتر هستند و به همین دلیل، ریسک وجود باگ یا حفره امنیتی در قراردادهای هوشمند آنها بالاتر است (همانطور که در هکهای بزرگ دیدهایم). همچنین ممکن است کمی کندتر و گرانتر از پلهای متمرکز باشند.

چهره تاریک ماجرا؛ ضعفها و خطرات امنیتی پلهای بلاکچین

با وجود تمام مزایا، پلها به «کیسه بوکس» هکرها در دنیای کریپتو تبدیل شدهاند. بر اساس گزارشهای شرکتهای امنیتی مانند CertiK، میلیاردها دلار از طریق هک پلهای کریپتو به سرقت رفته است.

کالبدشکافی حملات: ۵ آسیبپذیری مرگبار در پلهای بلاکچین

- آسیبپذیری قرارداد هوشمند (Smart Contract Exploit): این رایجترین نقطه ضعف در پلهای غیرمتمرکز است. یک خطای کوچک در منطق کد، یک باگ در نحوه تأیید امضاها (مانند هک Wormhole) یا یک تابع که به اشتباه عمومی شده (مانند هک Nomad)، میتواند به هکر اجازه دهد تا کل داراییهای قفلشده در قرارداد را خالی کند.

- سرقت کلیدهای خصوصی: این ریسک اصلی در پلهای متمرکز یا پلهایی است که توسط گروهی از اعتبارسنجها (Multi-sig) اداره میشوند. اگر هکر بتواند از طریق حملات فیشینگ یا مهندسی اجتماعی، کنترل تعداد کافی از این کلیدهای خصوصی را به دست آورد (مانند اتفاقی که برای Ronin افتاد)، میتواند به نام خود پروتکل، تراکنشهای سرقت را امضا و تأیید کند.

- حملات مهندسی اجتماعی به اپراتورها: هکرها همیشه به کد حمله نمیکنند؛ آنها به اجراکنندههای کد هم حمله میکنند. ارسال یک ایمیل فیشینگ به یکی از کارمندان پروژه، ایجاد یک پروفایل جعلی در لینکدین برای جلب اعتماد، یا حتی تماس تلفنی، همگی از روشهایی هستند که برای به دست آوردن اطلاعات حساس و کلیدهای دسترسی استفاده میشوند.

- ریسک بلاکچین مبدا یا مقصد: امنیت یک پل به امنیت زنجیرههایی که به هم متصل میکند نیز وابسته است. یک حمله 51 درصدی موفق روی یکی از بلاکچینهای کوچکتر و کمتر امن، از نظر تئوری میتواند به مهاجم اجازه دهد تا تراکنشهایی را که قبلاً از طریق پل ارسال شدهاند، معکوس کرده و باعث ایجاد هرجومرج و زیان مالی شود.

- ریسک سانسور و تمرکزگرایی: در پلهای متمرکز، این ریسک وجود دارد که نهاد ادارهکننده به دلایل قانونی یا تجاری، تصمیم به مسدود کردن یا سانسور تراکنشهای مربوط به آدرسهای خاصی بگیرد.

کاربران ایرانی و چالشهای خاص امنیت در پلهای چندشبکهای

خطرات رمزارز برای ایرانیان در استفاده از این ابزارها، فراتر از ریسکهای فنی است:

- محدودیتهای دسترسی و تحریمها: بسیاری از پلهای بزرگ و معتبر، به خصوص آنهایی که توسط تیمهای مستقر در آمریکا توسعه داده شدهاند، آیپیهای ایران را مسدود میکنند. استفاده از VPN یک راهحل رایج است، اما بدون اشکال نیست. بسیاری از پلتفرمها اکنون از ابزارهای تحلیلی پیشرفتهتری برای شناسایی کاربران مناطق تحریمشده (حتی از طریق تحلیل تراکنشهای قبلی کیف پول) استفاده میکنند. این موضوع میتواند منجر به مسدود شدن ناگهانی داراییهای شما شود.

- ریسک استفاده از پلتفرمهای ناشناس: عدم دسترسی به گزینههای برتر، کاربران ایرانی را به سمت استفاده از پلهای کوچکتر، جدیدتر و اغلب با تیمهای ناشناس سوق میدهد. این پلتفرمها ریسک بسیار بالاتری از نظر فنی و همچنین ریسک کلاهبرداری مستقیم (Rug Pull) دارند.

- عدم وجود راهکار قانونی: در صورت وقوع هک یا کلاهبرداری در یک پل، کاربران ایرانی تقریباً هیچ راهکار قانونی برای پیگیری و بازپسگیری داراییهای خود در سطح بینالمللی ندارند.

چگونه امنیت خود را در استفاده از پلهای چندشبکهای حفظ کنیم؟

شما نمیتوانید امنیت خودِ پروتکل را کنترل کنید، اما میتوانید با یک استراتژی مدیریت ریسک هوشمندانه، میزان قرار گرفتن خود در معرض خطر را به حداقل برسانید. این فرآیند شامل دو مرحله است: تحقیق دقیق قبل از استفاده، و اقدامات هوشمندانه در حین و بعد از استفاده.

چکلیست تحقیق و بررسی برای انتخاب یک پل امن

قبل از اینکه حتی یک دلار از دارایی خود را به یک پل بسپارید، باید مانند یک کارآگاه عمل کرده و اعتبار آن را بسنجید. این چکلیست به شما در این مسیر کمک میکند:

- اعتبار و سابقه تیم: آیا تیم توسعهدهنده پل شناختهشده، شفاف و دارای سابقه ساخت پروژههای موفق و امن است؟ پروفایل اعضای اصلی تیم را در لینکدین یا توییتر بررسی کنید. آیا آنها سابقه کار در پروژههای معتبر دیگر را دارند؟ از پلهایی که توسط تیمهای کاملاً ناشناس اداره میشوند، به شدت دوری کنید.

- گزارشهای حسابرسی (Audit Reports): آیا قراردادهای هوشمند پل توسط چندین شرکت امنیتی معتبر و مستقل (مانند CertiK, Trail of Bits, OpenZeppelin) حسابرسی شدهاند؟ گزارشهای حسابرسی را پیدا کرده و حداقل خلاصه آن را مطالعه کنید. به دنبال ایرادات با درجه «بحرانی» (Critical) بگردید. آیا این ایرادات توسط تیم پروژه برطرف شدهاند؟ یک گزارش حسابرسی تمیز، یک نشانه مثبت بزرگ است، اما تضمینکننده امنیت 100% نیست.

- ارزش کل قفلشده (TVL) و حجم معاملات: یک TVL بالا و پایدار، معمولاً نشاندهنده اعتماد بازار به آن پل است. اما مراقب TVLهای تقلبی و ناپایدار باشید. اگر TVL یک پل در مدت کوتاهی به شدت افزایش یافته، این میتواند نشانه یک پروژه پرریسک باشد. یک رشد ارگانیک و پایدار، نشانه بهتری است.

- مدل امنیتی پل: آیا پل متمرکز است یا غیرمتمرکز؟ اگر غیرمتمرکز و مبتنی بر اعتبارسنجهاست، چند اعتبارسنج دارد؟ آیا این اعتبارسنجها نهادهای شناختهشده و مستقلی هستند یا همگی توسط یک تیم اداره میشوند؟ هرچه تعداد اعتبارسنجهای مستقل بیشتر باشد، امنیت بالاتر است.

- وجود برنامه پاداش باگ (Bug Bounty Program): آیا پروژه یک برنامه فعال پاداش باگ دارد که به محققان امنیتی برای پیدا کردن و گزارش آسیبپذیریها پاداشهای بزرگ میدهد؟ این نشانه تعهد تیم به امنیت و شفافیت است.

- پشتیبانی و ارتباط با جامعه: آیا پروژه یک جامعه فعال در دیسکورد یا تلگرام دارد؟ آیا تیم پشتیبانی به سرعت به سوالات و مشکلات پاسخ میدهد؟ یک جامعه قوی میتواند اولین جایی باشد که در مورد یک مشکل هشدار میدهد.

استراتژیهای عملی برای کاهش ریسک در حین و پس از تراکنش

- استفاده از کیف پول شخصی امن: هرگز مستقیماً از حساب صرافی خود به یک پل متصل نشوید. این کار مانند این است که کلید اصلی تمام حسابهای بانکی خود را به یک سرویس آنلاین بدهید. همیشه داراییها را ابتدا به یک کیف پول شخصی غیرحضانتی (مانند MetaMask) منتقل کرده و سپس از آنجا با پل تعامل کنید. برای امنیت حداکثری، از یک کیف پول سختافزاری برای امضای تراکنشها استفاده کنید.

- تقسیم کردن تراکنشهای بزرگ: اگر نیاز به انتقال حجم زیادی از دارایی (مثلاً 10,000 دلار) دارید، آن را به چند بخش کوچکتر (مثلاً 5 تراکنش 2,000 دلاری) تقسیم کرده و در زمانهای متفاوت یا حتی از طریق پلهای مختلف منتقل کنید. این کار ریسک شما را در صورت وقوع یک خطای غیرمنتظره یا هک، به شدت کاهش میدهد.

- داراییها را روی پل رها نکنید: پلها برای «انتقال» هستند، نه برای «ذخیرهسازی». پس از اینکه دارایی خود را به شبکه مقصد منتقل کردید، آن را در سریعترین زمان ممکن از پل خارج کرده و به کیف پول شخصی خود منتقل کنید. به یاد داشته باشید که توکن «پیچیدهشده» (wrapped token) شما در زنجیره مقصد، ارزشی معادل توکن اصلی دارد، تنها تا زمانی که پل اصلی امن و فعال باشد. اگر پل هک شود، توکن پیچیدهشده شما میتواند ارزش خود را به طور کامل از دست بدهد.

- لغو مجوزهای دسترسی : پس از اینکه کار شما با یک پل یا هر اپلیکیشن غیرمتمرکز دیگری تمام شد، یک عادت امنیتی بسیار خوب این است که مجوز دسترسی آن پلتفرم به توکنهای خود را لغو کنید. این کار را میتوانید با استفاده از ابزارهایی مانند Revoke.cash انجام دهید. این عمل مانند بستن در پس از خروج از یک اتاق است و از سوءاستفادههای احتمالی در آینده (در صورت هک شدن آن پلتفرم) جلوگیری میکند.

پیشنهاد مطالعه:

تحولاتی که آینده بلاکچین را میسازند!

پیشنهاد مطالعه:

تحولاتی که آینده بلاکچین را میسازند!

آینده پلهای چندشبکهای، مسیر رشد یا میدان مین امنیتی؟

با وجود تمام چالشها، آینده پلهای بلاکچین چند شبکهای روشن است، زیرا قابلیت همکاری یک نیاز بنیادین برای رشد وب 3.0 است. آینده این حوزه احتمالاً در مسیرهای زیر تکامل خواهد یافت:

- ظهور استانداردهای جدید: توسعه پروتکلهای ارتباطی میانزنجیرهای استاندارد مانند CCIP یا همان (Cross-Chain Interoperability Protocol) که توسط پروژههایی مانند چین لینک ارائه شده، نیاز به پلهای متعدد و سفارشی را کاهش داده و یک لایه ارتباطی امن و یکپارچه ایجاد میکند.

- افزایش امنیت با فناوریهای نوین: استفاده از تکنیکهای رمزنگاری پیشرفته مانند اثباتهای دانش صفر (Zero-Knowledge Proofs) در حال ساختن نسل جدیدی از پلها (ZK-Bridges) است که از نظر ریاضی امنیت بسیار بالاتری دارند و نیاز به اعتماد را به حداقل میرسانند.

- ادغام در سطح کیف پول: در آینده، فرآیند «پل زدن» به صورت نامرئی و در پسزمینه کیف پولها و اپلیکیشنها انجام خواهد شد و کاربر دیگر نیازی به تعامل مستقیم با خود پروتکل پل نخواهد داشت.

جمعبندی

پلهای بلاکچین چند شبکهای یکی از شگفتانگیزترین و در عین حال خطرناکترین نوآوریها در دنیای کریپتو هستند. آنها رگهای حیاتی هستند که اقتصاد غیرمتمرکز را به یکدیگر متصل میکنند، اما همزمان به دلیل حجم عظیم سرمایهای که در خود قفل کردهاند، به اهداف اصلی هکرها تبدیل شدهاند. امنیت پل بلاکچین یک مسئولیت مشترک بین توسعهدهندگان و کاربران است. در حالی که توسعهدهندگان باید پروتکلهای قویتری بسازند، شما به عنوان کاربر نیز باید با آگاهی کامل از ریسکها، انتخابهای هوشمندانه و پیروی از یک استراتژی مدیریت ریسک دقیق، از سرمایه خود در این شاهراههای دیجیتال محافظت کنید.